イントラネット端子のセキュリティ作業について考えてください

イントラネットオフィスホスト

オフィスホストコンピューターのセキュリティ要件

一般的なオフィスの要件は次のとおりです。

侵入検出と防御(鈍くするために、それは隠れまたは腰の製品であり、一般的に中国のウイルス対策ソフトウェアと統合されています)。

脆弱性保護(パッチング、一般的に中国のソフトウェアキル入力システムに統合されています);

ソフトウェア制御(ソフトウェアセンター機能、一般的にプラットフォームを獲得するのが一般的です);

ロギング;

制御シナリオ(SSIDなど、データリーク防止DLPが禁止されています)

ここでは、ログの要件について説明します。ロギングは、通常、応答を攻撃したときに2つのことを行うことができ、アクティブな攻撃の原因を追跡できます。

ログは、電子メール、プロセス、サービス、コマンドなどを録画できます。

オフィスホストのインストールとオンラインレート改善計画

すべてのスタッフ検査

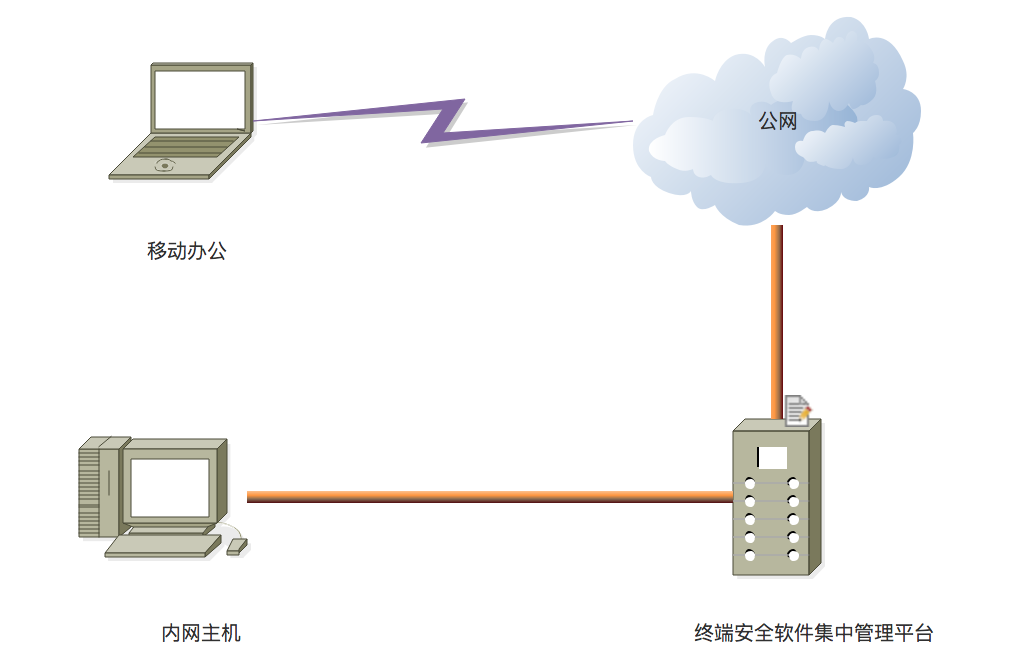

イントラネットアクセス

仮想デスクトップの背景の強制インストール

仕事の三部作

すべての従業員のインストールを促進します

すべての従業員が再び現れます

脆弱性パッチをプッシュして、リアルタイムログを自動的にインストールして受け入れる

キーコントロールオブジェクト

人事部

法律および財務部門

シニアエグゼクティブジョブグループ

秘書グループアシスタントグループ

投資および資金調達部門

他の主要人員

重要な結果の期待

独立防衛能力が向上しました

脆弱性パッチ修理自動化

安全な機密データストレージ

予測されたウイルスの発生シナリオ

簡素化された攻撃損失の発見

内部および外部サーバー

サーバーのセキュリティ要件

一般的なサーバーの要件は次のとおりです。

Windows Server

パッチのインストールと脆弱性コンポーネントの監視とアップグレード(サーバーは、再起動する必要があり、パッチングの状況が制御不可能であるため、自動アップグレードまたはパッチングを推奨しません)

自律防御機能(ヒップまたはHIDS機能、NIPはネットワークレイヤーでも使用できます)

信頼できるソフトウェアセンター(ソフトウェアコントロール)

ログ監視

unixlike server

脆弱性監視と修理(監視下での手動アップグレード、POCと組み合わせた欠落スキャンエンジンを使用することをお勧めします)

自律防御モジュール(hipsまたはhids機能、NIPはネットワークレイヤーでも使用できます)

信頼できるソフトウェア監視(公式のアプリストアまたは公式ソースを使用)

ログ監視

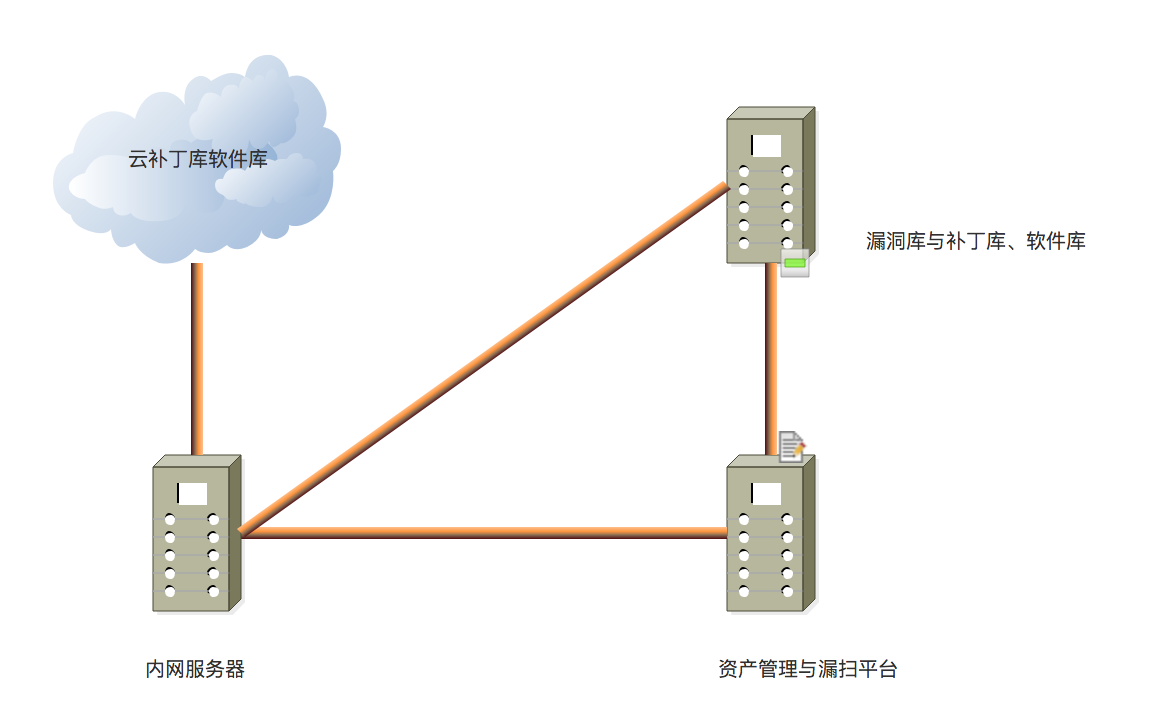

解決策

優れたインストールテンプレートを開発します(パッチウェル、必要なプログラムソフトウェアをインストールし、ログをコレクションプラットフォームに合わせます)

オンラインインストールの要件は、インストールテンプレートに基づいている必要があります

Unixlike System Serversが脆弱性修復のクローズドループを形成するための効果的なミスカニングメカニズムを確立し、Windowsシステムにも効果的です。また、自己開発のサーバーガードプログラムと統一された制御プラットフォーム管理(統一された脆弱性修復)をインストールまたは開発することもお勧めします。

すべてのログは、統一されたログ管理とアラームの自動分析に構成されています。

キー保証オブジェクト

ドメインコントロール、RADIUSサーバー、SSOシングルサインオンサーバーなどの認証サーバー。

ルーター、スイッチ、ファイアウォール、DHCPサーバー、DNSサーバーなどの主要なネットワーク機器。

金融システム、人事システム、給与システム、採用システム、法制度、特許システム、ドキュメントシステム(契約、契約、入札書類)などの主要なシステム。

ソースコードバージョンコントローラー、重要な産業制御生産機器およびその他の生産要因。

.png.c9b8f3e9eda461da3c0e9ca5ff8c6888.png)