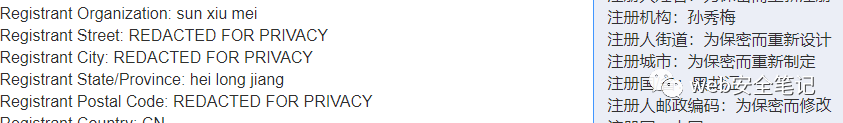

イーグルの写真でTSRCアセットを探しているとき、Tencent SRCを掘る準備をしているとき、このサイトのドメイン名:QQQQQQQQQC.com.xxxx.topを見ました。タイトルはログイン です。

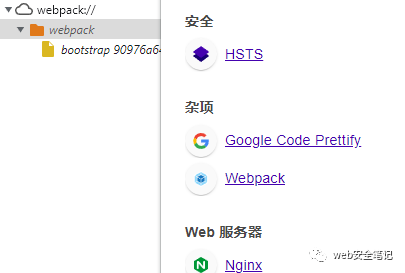

です。 webpackパッケージ

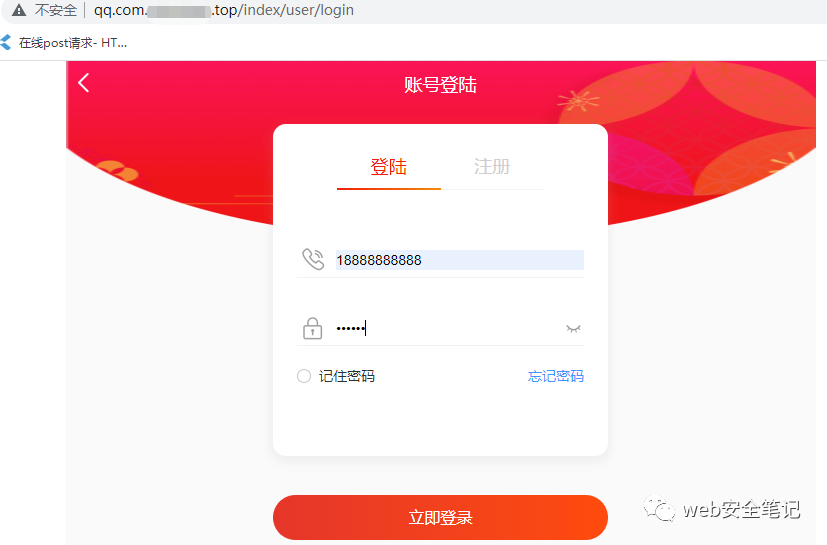

webpackパッケージ 。この種のサイトには基本的にいくつかのテストアカウントがあります。 188888888888888888パスワード123456

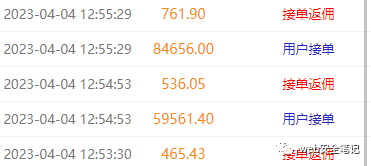

。この種のサイトには基本的にいくつかのテストアカウントがあります。 188888888888888888パスワード123456  を試しました。私はこれを見ました。これは、タスクを実行するときに手数料を獲得するような人々です。主な機能は、お金をだますことです。

を試しました。私はこれを見ました。これは、タスクを実行するときに手数料を獲得するような人々です。主な機能は、お金をだますことです。

F12リクエストとJSの検索、ロードされたリソースファイルはエラーを報告します。建物、IPの後ろに管理者を追加し、エンタープライズWebサイトビルディングの背景にジャンプし、これが非常に悪いことを真実に語ります

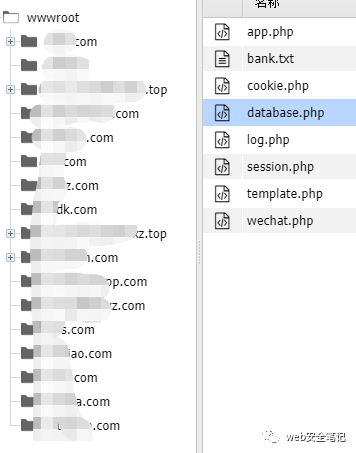

F12リクエストとJSの検索、ロードされたリソースファイルはエラーを報告します。建物、IPの後ろに管理者を追加し、エンタープライズWebサイトビルディングの背景にジャンプし、これが非常に悪いことを真実に語ります はThinkPhp5.0.5に再びホーム /Xを入力し、RCEがあり、タスクと獲得委員会がまだ慎重にテストされていないサイトがあることを確認し、情報を収集し、脇のステーションを見つけました。基本的に、データベース構成はデータまたは構成

はThinkPhp5.0.5に再びホーム /Xを入力し、RCEがあり、タスクと獲得委員会がまだ慎重にテストされていないサイトがあることを確認し、情報を収集し、脇のステーションを見つけました。基本的に、データベース構成はデータまたは構成

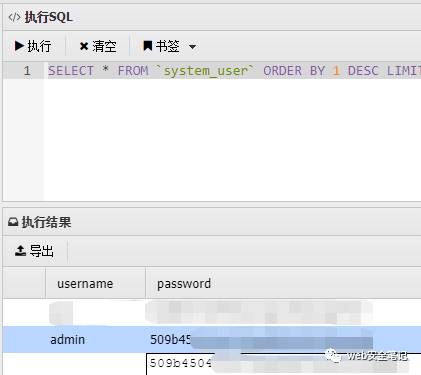

MD5管理者パスワードを復号化し、背景を入力して他の情報を確認し、それにあまり注意を払わないように、主にサイト管理者

MD5管理者パスワードを復号化し、背景を入力して他の情報を確認し、それにあまり注意を払わないように、主にサイト管理者

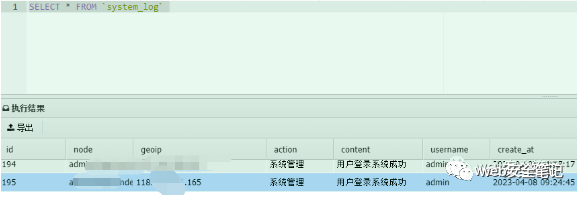

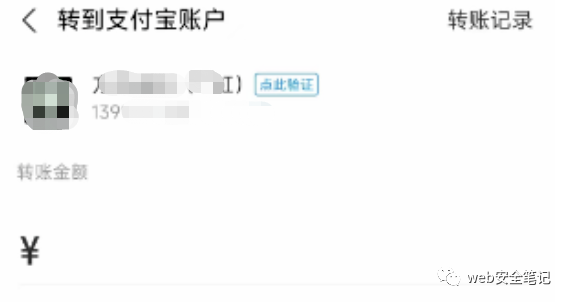

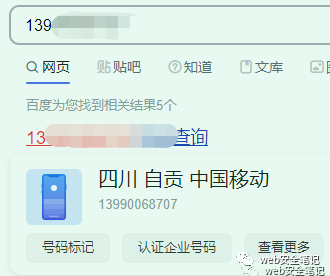

1。携帯電話番号は、携帯電話番号である推奨番号に渡されることがよくあります。 139xxxx2。管理者ログ分析:疑わしいIPポジショニングは四川3にあります。携帯電話番号を介してwechatを確認してAlipayを見つけてこの人物を見つけます。

元のリンクから転載:https://mp.weixin.qq.com/s/9m0hep1x-5xt1jqeyvdrga

Recommended Comments