QQスペースで閲覧しています

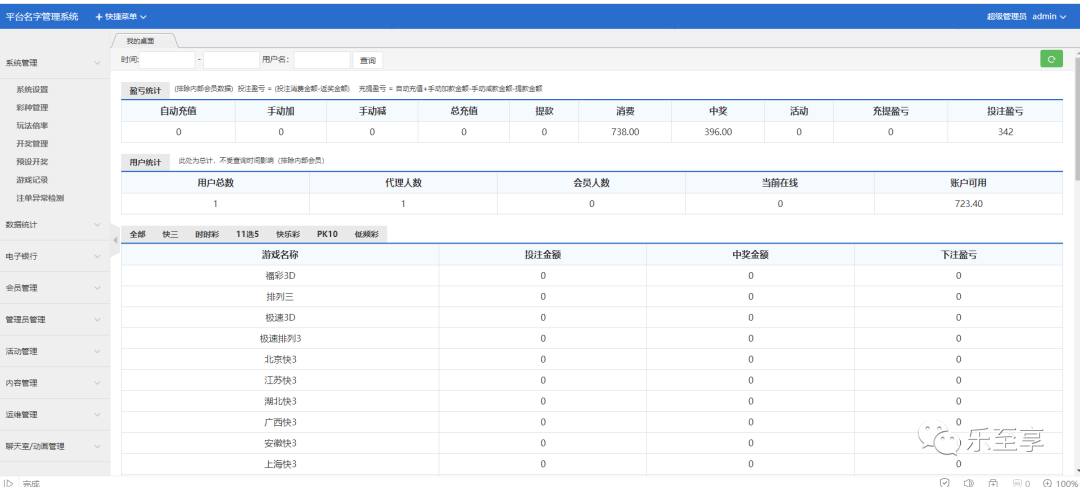

以下はこちらです。サイトを開くと、非常に思いやりがあり、最前線とバックオフィスに入ることができます。

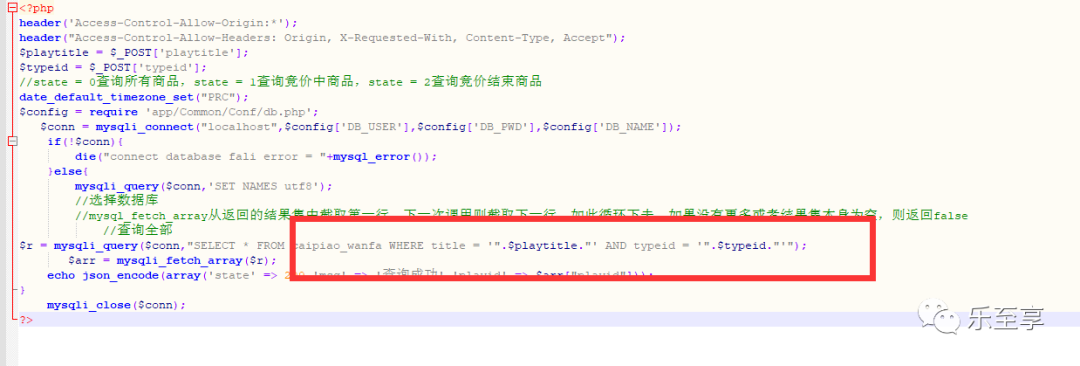

以下の抜け穴について話しましょう

SQLインジェクション、テンプレートの2オープニングに基づいた一連のプログラムがありますが、これはたまたま私が手に持っていて監査したものです。だから簡単に取る。

フィルタリングなし、メモを作成してください。

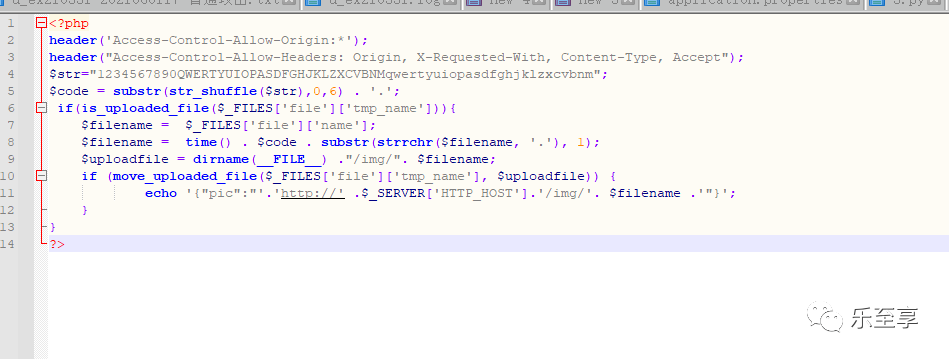

この任意のファイルをアップロードすることは、開発者が残したバックドアであると思います。

理解できる人は一目でそれを見ることができます。ローカルで新しいフォームを作成して送信するだけです。

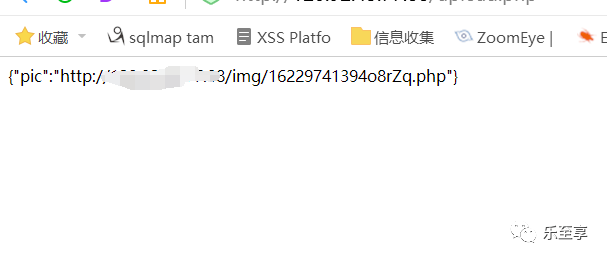

ただし、ターゲットサイトには問題があります。アップロード時にパスがエコーされないため、エコーについてコメントする必要があります。ローカルに構築されたテスト、

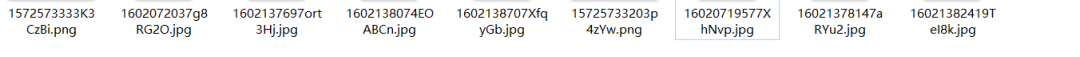

この形式にアップロードファイル名を変更します。

アイデア:アップロードをローカルに再現し、リモコンと同時に送信します。同じ時点で、返されたファイル名は同じでなければなりません。

テスト

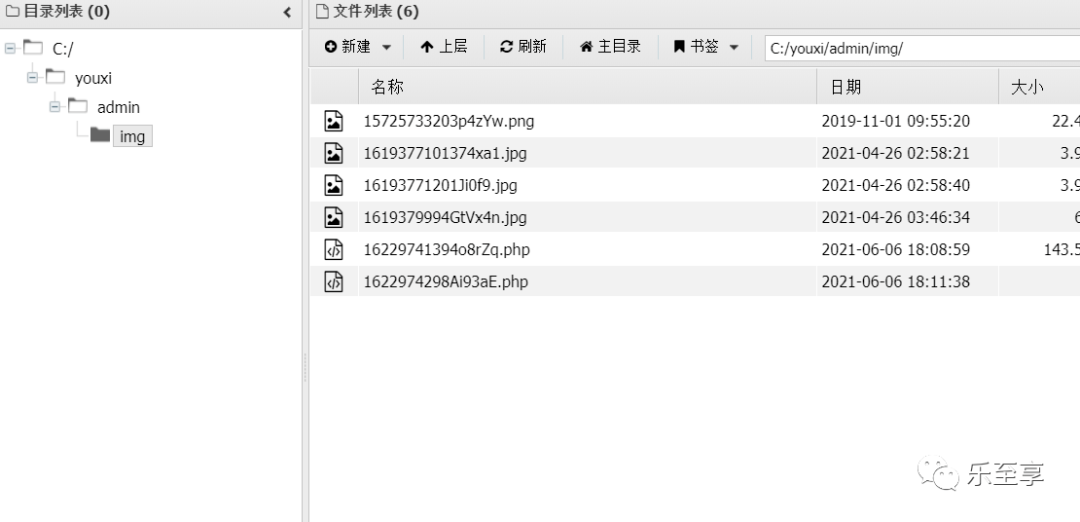

再登場は成功します。

それがなるまでクリックします。

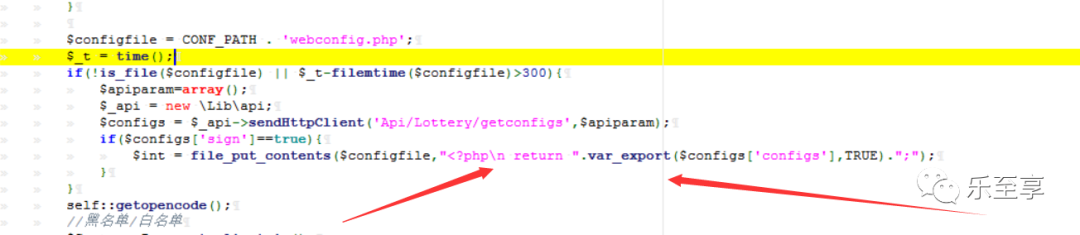

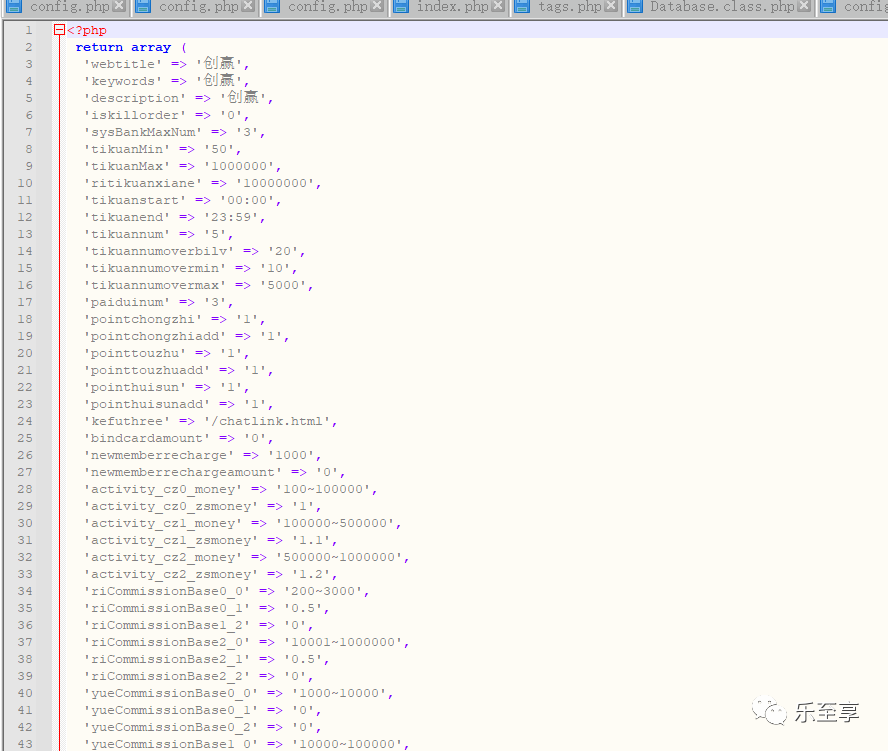

PHP監査に熟練している皆さんにお聞きしたいと思います

このコードは便利ですか?

さまざまな切り捨てを試すことは、PHPコードを実行することはできません。

元のリンクから転載:https://mp.weixin.qq.com/s/hduqd7jm72b00osu9ip1bq

Recommended Comments